Le WiFi est devenu un service attendu dans tous les hôtels. Mais dès lors qu’un établissement met un accès Internet à disposition de ses clients, il doit aussi se poser les bonnes questions en matière de traçabilité, de protection des données, de sécurité réseau et de conformité réglementaire.

Dans ce guide, nous faisons le point sur les principes à connaître pour déployer un WiFi hôtelier sérieux : portail captif, gestion des journaux de connexion, séparation des usages, filtrage et architecture réseau. Nous verrons aussi pourquoi une solution comme TP-Link Omada peut constituer une base technique pertinente pour les établissements qui recherchent une infrastructure centralisée, évolutive et simple à administrer.

Important : cet article a une vocation informative et opérationnelle. Il ne remplace pas un avis juridique personnalisé, notamment si votre établissement dépend d’exigences contractuelles, d’un groupe, d’un opérateur tiers ou d’un prestataire de cybersécurité.

1. Les obligations à connaître pour un WiFi hôtelier

Un hôtel qui met à disposition une connexion Internet pour ses clients ne peut pas gérer son réseau comme un simple WiFi domestique. En pratique, il doit être capable d’exploiter une infrastructure fiable, de limiter les risques d’abus, de protéger les données personnelles et de conserver les informations techniques nécessaires à la traçabilité des connexions, dans le respect du cadre applicable.

Trois sujets doivent être traités sérieusement

- La traçabilité technique des connexions, afin de pouvoir retrouver les éléments de connexion utiles en cas de réquisition ou d’incident.

- La protection des données personnelles, avec une information claire des utilisateurs et un traitement proportionné des données collectées.

- La sécurisation du réseau, pour éviter qu’un client, un appareil infecté ou un usage non maîtrisé ne compromette l’ensemble de l’infrastructure.

Le vrai risque pour l’hôtelier

Le risque n’est pas seulement théorique. Un réseau mal configuré peut exposer l’établissement à des problèmes de sécurité, à des demandes auxquelles il ne peut pas répondre correctement, à des plaintes liées à la confidentialité ou à une dégradation forte de l’expérience client.

Autrement dit, proposer un WiFi gratuit ne suffit pas. Il faut proposer un WiFi exploitable, administrable et documenté.

2. Le portail captif : bien plus qu’une page de connexion

Le portail captif est souvent perçu comme un simple écran d’accueil. En réalité, c’est un point stratégique du dispositif WiFi hôtelier. Bien pensé, il permet de cadrer l’accès au réseau, d’informer le client, de recueillir certaines validations utiles et de professionnaliser l’expérience de connexion.

Ce qu’un portail captif utile doit permettre

- Présenter les conditions d’accès au service de manière claire.

- Afficher les mentions d’information relatives au traitement des données.

- Organiser l’accès via mot de passe, code, voucher ou autre méthode adaptée à l’établissement.

- Créer une expérience plus fluide pour les clients tout en gardant la main sur le réseau invité.

Un bon portail captif doit aussi rester simple

Dans un hôtel, l’objectif n’est pas de compliquer la connexion. Il faut trouver le bon équilibre entre conformité, lisibilité et rapidité d’accès. Un portail trop lourd ou trop intrusif dégrade l’accueil. Un portail trop léger, au contraire, laisse souvent passer des angles morts en matière de sécurité ou de preuve.

Un support de communication discret mais utile

Le portail peut aussi servir d’espace de valorisation : informations pratiques, horaires, services de l’hôtel, restauration, spa, QR code de réception, ou redirection vers une page d’accueil. Cela ne doit pas être sa fonction principale, mais c’est un vrai plus quand c’est bien intégré.

3. Conservation des logs : ce qu’il faut retenir

La question des logs est souvent celle qui inquiète le plus les hôteliers. Le bon réflexe n’est pas de “tout enregistrer”, mais au contraire de collecter ce qui est techniquement nécessaire, de le conserver dans de bonnes conditions, et d’éviter les excès inutiles ou risqués.

Quelles données techniques sont généralement concernées

Selon l’architecture retenue, les éléments suivants font généralement partie des données techniques de connexion à conserver ou à pouvoir rapprocher :

- date et heure de connexion,

- adresse IP attribuée,

- adresse MAC ou identifiant technique du terminal,

- identifiant de session ou mode d’authentification utilisé,

- éléments techniques permettant de relier une session à un événement réseau.

Ce qu’il vaut mieux éviter

Il faut rester prudent sur la collecte de données de navigation détaillées, notamment l’historique précis des sites consultés, lorsque cela n’est ni nécessaire ni justifié. En matière de conformité, enregistrer trop d’informations peut devenir presque aussi problématique que ne pas en enregistrer assez.

Où stocker ces logs

Dans un environnement hôtelier, plusieurs approches sont possibles :

- journalisation centralisée sur le contrôleur réseau,

- export vers un serveur Syslog ou une solution de journalisation dédiée,

- intégration à une infrastructure plus large supervisée par un prestataire informatique ou cybersécurité.

L’essentiel est que les journaux soient horodatés, exploitables, sécurisés et accessibles rapidement en cas de besoin.

4. Filtrage et sécurité des contenus

Le sujet du filtrage est souvent mal compris. Dans la pratique, tout ne repose pas uniquement sur l’hôtelier : selon le montage technique, une partie du blocage ou de la protection peut relever du fournisseur d’accès, du routeur, du pare-feu, du DNS sécurisé ou d’un prestataire spécialisé.

Ce qu’il faut viser concrètement

- réduire l’exposition à des contenus ou usages manifestement problématiques,

- mettre en place des politiques minimales de sécurité sur le réseau invité,

- isoler les clients entre eux pour limiter les risques latéraux,

- protéger les équipements internes de l’hôtel du trafic invité.

Le bon raisonnement

Plutôt que de promettre un “blocage total”, il est plus juste de parler de politique de filtrage et de sécurité adaptée. Ce vocabulaire est plus crédible, plus réaliste, et plus conforme à ce qu’un établissement peut réellement maîtriser selon son architecture.

5. Pourquoi TP-Link Omada est adapté à l’hôtellerie

Pour un hôtel, une bonne solution réseau doit être simple à administrer, stable, évolutive et économiquement cohérente. C’est précisément pour cela que TP-Link Omada peut constituer une base intéressante : l’écosystème permet de centraliser la gestion du réseau, de séparer les usages, d’orchestrer plusieurs équipements et de déployer un WiFi invité propre sans complexifier l’exploitation quotidienne.

Les points forts d’Omada pour un hôtel

- gestion centralisée des points d’accès, switches et routeurs,

- création de réseaux séparés pour les clients, le personnel et les équipements métiers,

- portail captif intégré,

- gestion multi-site pour les groupes ou établissements répartis,

- fonctions de supervision et de journalisation adaptées à une exploitation professionnelle.

Un point souvent apprécié par les exploitants

Dans de nombreux projets, Omada est retenu pour son bon rapport entre fonctionnalités, simplicité et budget. Selon le mode de déploiement choisi, l’approche peut aussi être intéressante pour les établissements qui veulent éviter d’alourdir les coûts logiciels récurrents.

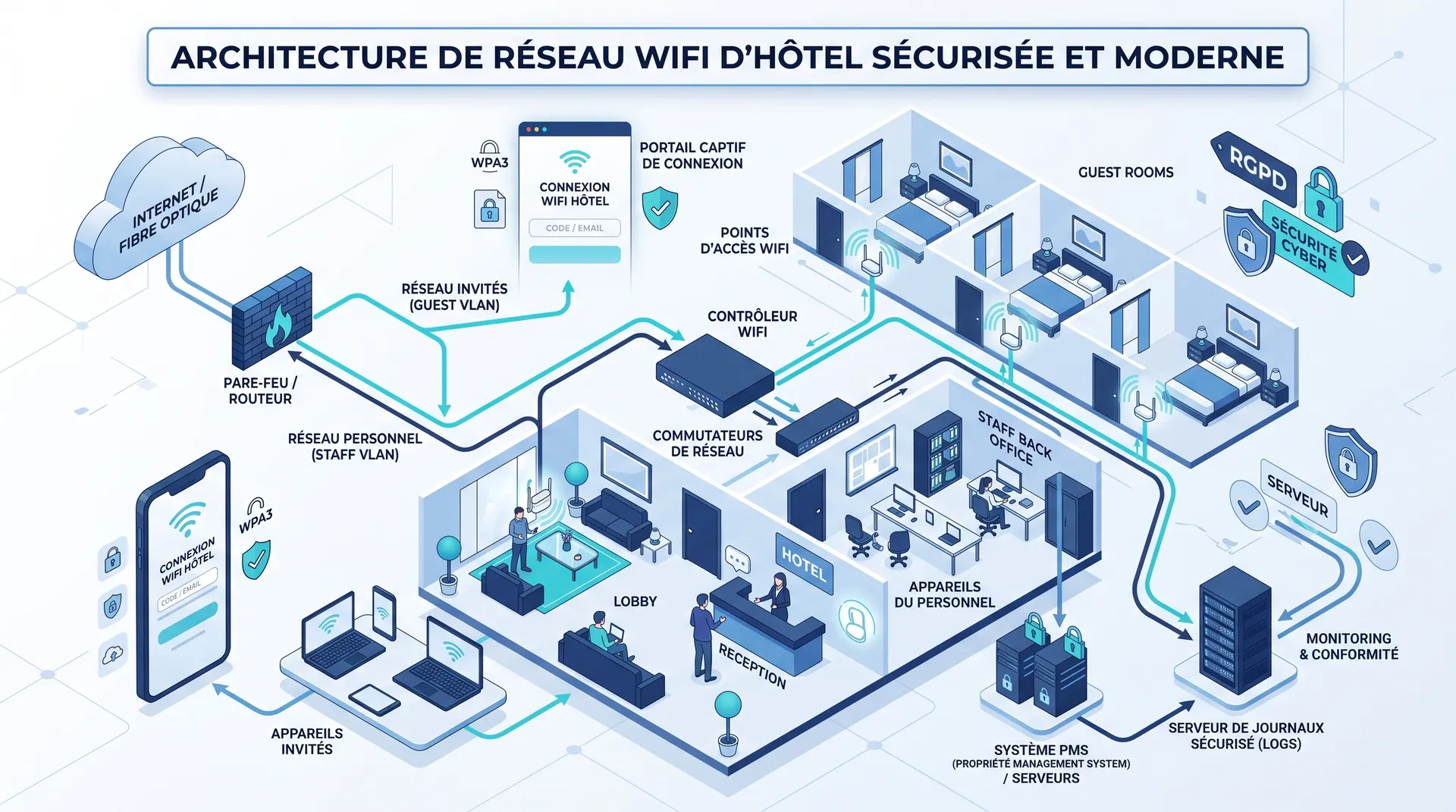

Architecture type pour un hôtel

Une architecture cohérente comprend généralement :

- un routeur ou pare-feu en tête d’infrastructure,

- un ou plusieurs switches PoE pour alimenter les bornes,

- des points d’accès WiFi adaptés au nombre de chambres et aux zones communes,

- un contrôleur pour centraliser la politique réseau,

- une segmentation claire entre réseau invité, réseau métier et équipements techniques.

6. Configuration recommandée pour un hôtel

Une bonne configuration WiFi en hôtellerie repose moins sur des “options magiques” que sur une méthode propre. Voici la structure que nous recommandons le plus souvent.

1. Séparer les réseaux

Créez au minimum un réseau invité et un réseau interne. Dans beaucoup d’établissements, il est pertinent d’ajouter un troisième réseau pour les équipements techniques : IPTV, téléphonie IP, supervision, objets connectés, etc.

2. Isoler les clients du réseau invité

L’isolation des clients entre eux limite les risques d’interactions directes entre appareils connectés sur le même SSID. C’est un paramètre simple, mais très utile.

3. Mettre en place un portail captif propre

Le portail doit être lisible, rapide, adapté au mobile, et afficher les informations utiles sans bloquer inutilement l’accès. L’objectif est d’encadrer, pas de frustrer.

4. Centraliser les journaux de connexion

Si votre exploitation le justifie, prévoyez un export ou une centralisation des logs vers un système dédié. Cela améliore la lisibilité, la conservation et la réactivité en cas de contrôle ou d’incident.

5. Définir une politique de filtrage réaliste

Le filtrage peut être traité au niveau DNS, routeur, pare-feu ou via des services complémentaires. Le bon choix dépend de la taille de l’hôtel, de vos contraintes et du niveau d’accompagnement souhaité.

6. Documenter votre installation

Conservez une documentation claire : plan logique, segmentation, équipements installés, stratégie de journalisation, procédures de support. C’est indispensable pour la maintenance et très précieux lorsqu’un site évolue.

7. FAQ

Un hôtel doit-il forcément avoir un portail captif ?

Pas dans tous les cas sous une forme strictement identique, mais dans la pratique un portail captif reste souvent la solution la plus simple pour encadrer l’accès invité, afficher l’information utile et professionnaliser l’exploitation du WiFi.

Faut-il conserver les logs pendant un an ?

La question doit être traitée sérieusement et dans un cadre conforme à votre mode d’exploitation. En pratique, la conservation des données techniques de connexion sur une durée d’un an est souvent la référence évoquée dans les projets de WiFi public. Le plus prudent reste de valider votre dispositif exact avec votre conseil ou votre prestataire conformité.

Faut-il enregistrer les sites visités par les clients ?

Le bon principe est de ne pas surcollecter. Mieux vaut se concentrer sur les données techniques strictement nécessaires à la traçabilité des connexions et à la bonne exploitation du réseau.

Pourquoi choisir Omada pour un hôtel ?

Parce que l’écosystème permet de centraliser la gestion du réseau, de séparer proprement les usages et de déployer un WiFi invité professionnel avec une logique budgétaire souvent intéressante pour les établissements hôteliers.

Mettez votre WiFi hôtelier à niveau

Vous voulez vérifier si votre infrastructure actuelle est bien segmentée, exploitable et adaptée à vos obligations opérationnelles ? Hotel Care accompagne les hôtels et établissements de santé sur les sujets WiFi, IPTV, téléphonie et architecture réseau terrain.